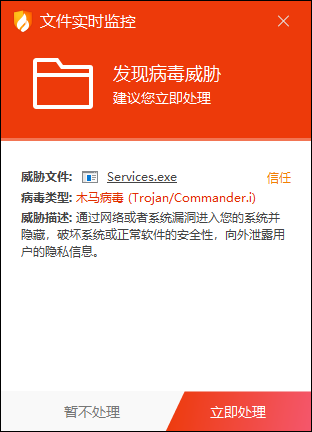

近日,火绒工程师发现木马程序“commander”借助“游民星空”、“游侠网”下载站,再次大范围传播。用户通过上述下载站下载运行高速下载器后,即会感染该木马程序。目前,火绒最新版已对该木马程序和其推送的恶意模块进行拦截查杀。

火绒工程师分析发现,用户运行下载器后,会被诱导静默安装“风云PDF阅读器”、“高效截图工具”等流氓软件,并在开始菜单、桌面等位置均没有创建相关的启动快捷方式,让用户无法发现;同时,这些软件还会携带木马程序“commander”,可通过云控服务器下发弹窗广告等恶意模块。

值得注意的是,该木马程序早在今年三月份,就因通过“多特”下载站下载器进行传播被火绒拦截披露过(详见报告《无节制流氓推广 2345旗下下载站正在传播木马程序》)。

一直以来,通过下载站传播的病毒屡屡不断,火绒就下载站的安全问题也进行过多次的报道、披露,甚至推出拦截下载站下载器的功能,帮助用户避免风险。在此,火绒工程师提醒广大用户,一定要通过官网等正规渠道下载软件,谨慎使用下载站等第三方下载器下载软件。

附:【分析报告】

一、 详细分析

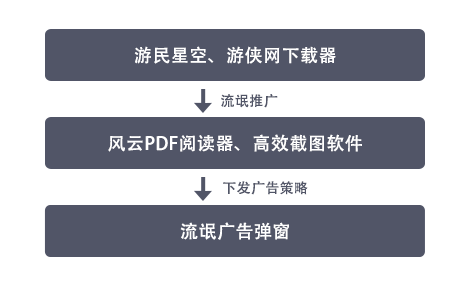

近期,火绒发现commander恶意程序再次大面积传播,本次我们发现会投放commander恶意程序的流氓软件包括:高效截图软件和风云PDF阅读器。与此前我们揭露的流氓软件相同,上述两款软件被静默安装后,在开始菜单、桌面等位置均没有创建相关的启动快捷方式,导致用户难以发现该软件的存在。经过溯源,我们发现上述流氓软件会借助游民星空(hxxp://down.gamersky.com )、游侠网下载站(hxxp://down.ali213.net)进行推广。恶意行为传播与执行流程,如下图所示:

流程图

流程图

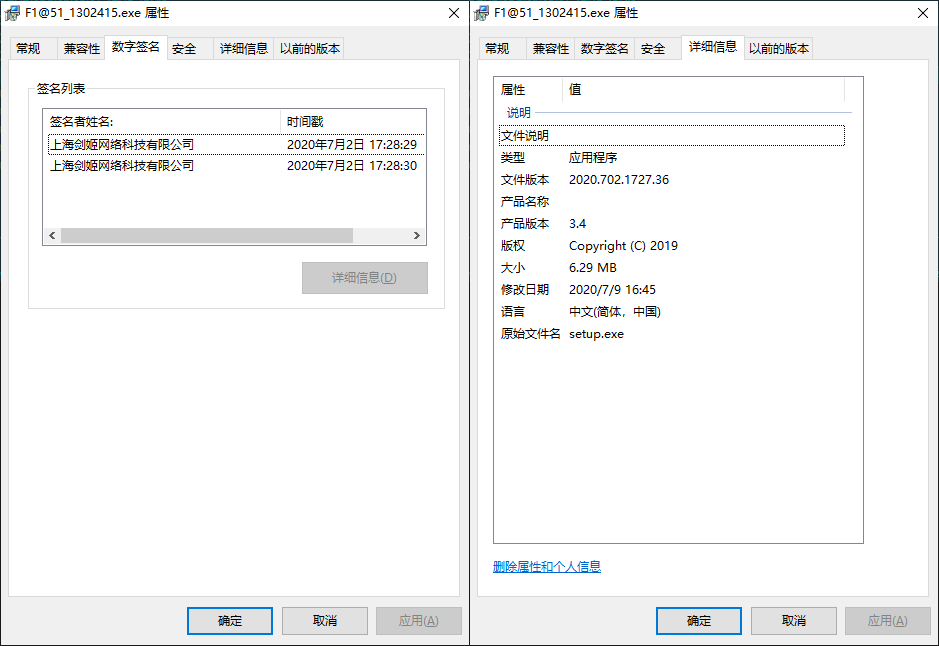

更有意思的是,游民星空与游侠网下载站所使用的下载器文件hash值完全相同。下载器文件信息,如下图所示:

下载器文件信息

下载器界面

下载器界面

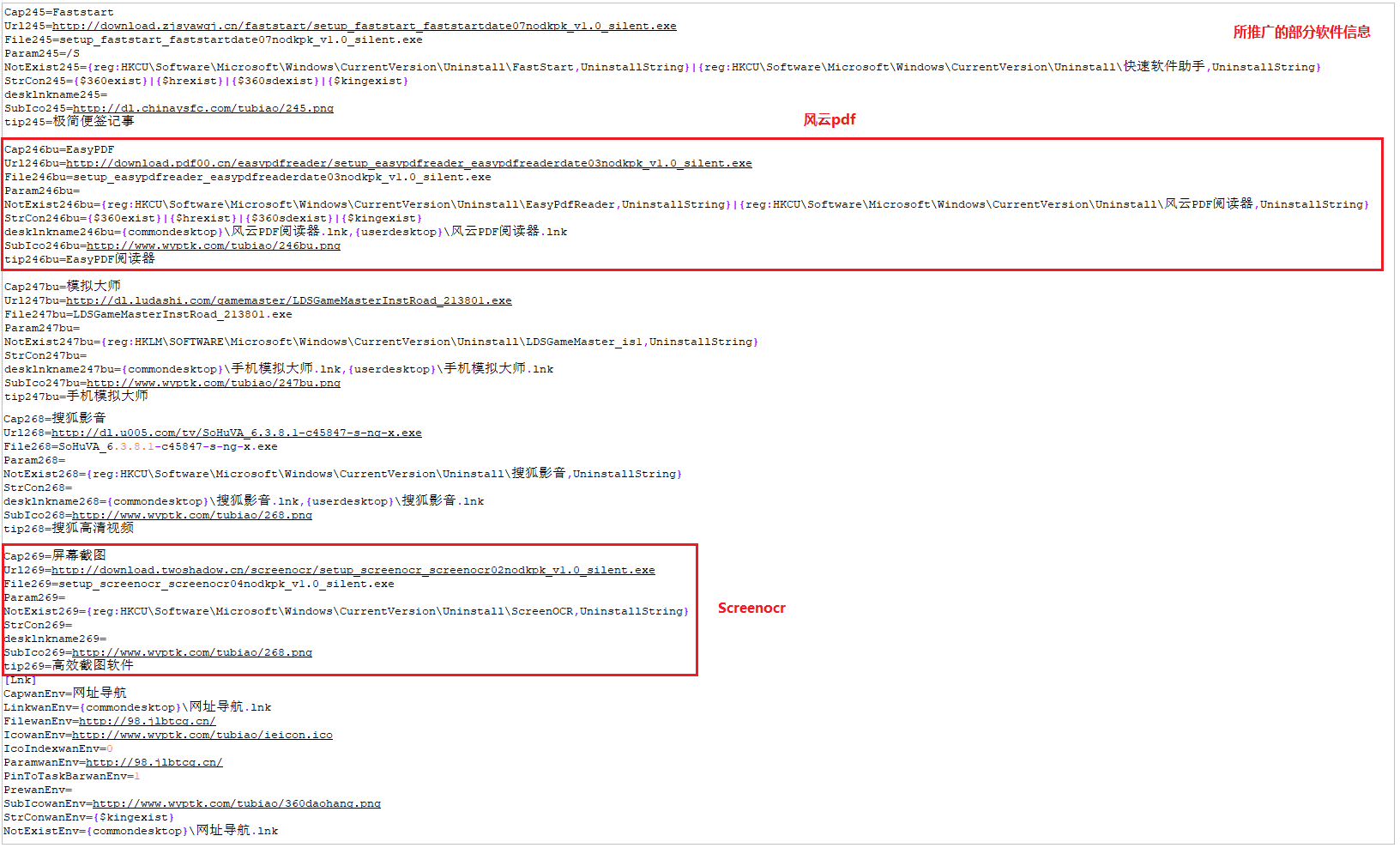

如上图,下载器界面会诱导用户点击“推荐安装”按钮,且未设有用于取消软件推广的勾选项。在点击“推荐安装”按钮后,除上图已给出的软件外,还会静默推广安装更多流氓软件,如:风云PDF阅读器、高效截图软件等。下载器部分推广配置,如下图所示:

推广软件的部分配置信息

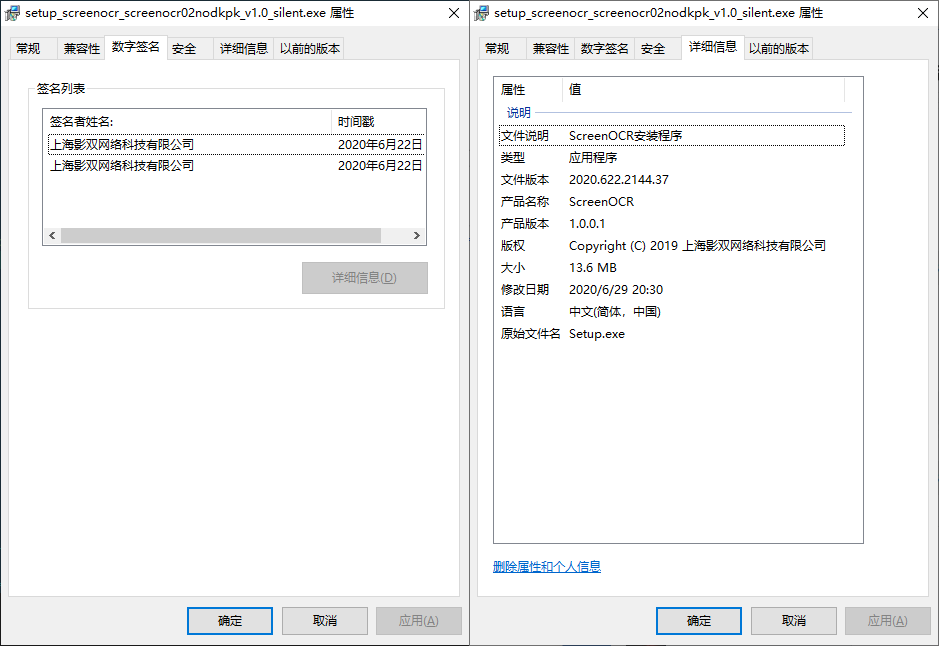

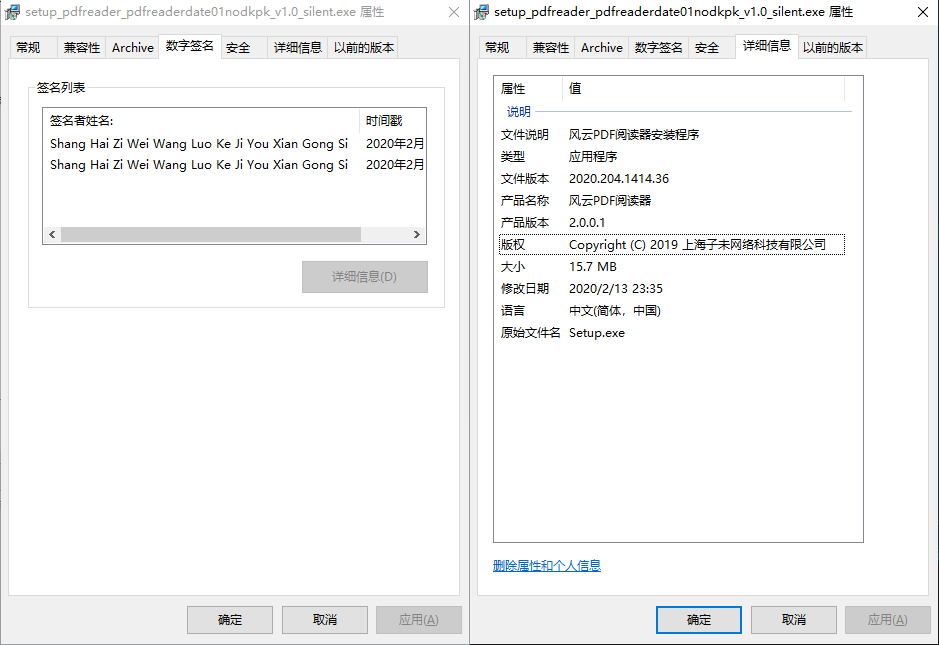

本次commander恶意程序主要通过风云PDF阅读器和高效截图软件安装包进行投放,并且在安装上述流氓软件后,在开始菜单、桌面等位置均未创建相关的启动快捷方式,导致用户难以发现该软件的存在。流氓软件文件信息,如下图所示:

高效截图软件安装包文件信息

风云PDF阅读器安装包文件信息

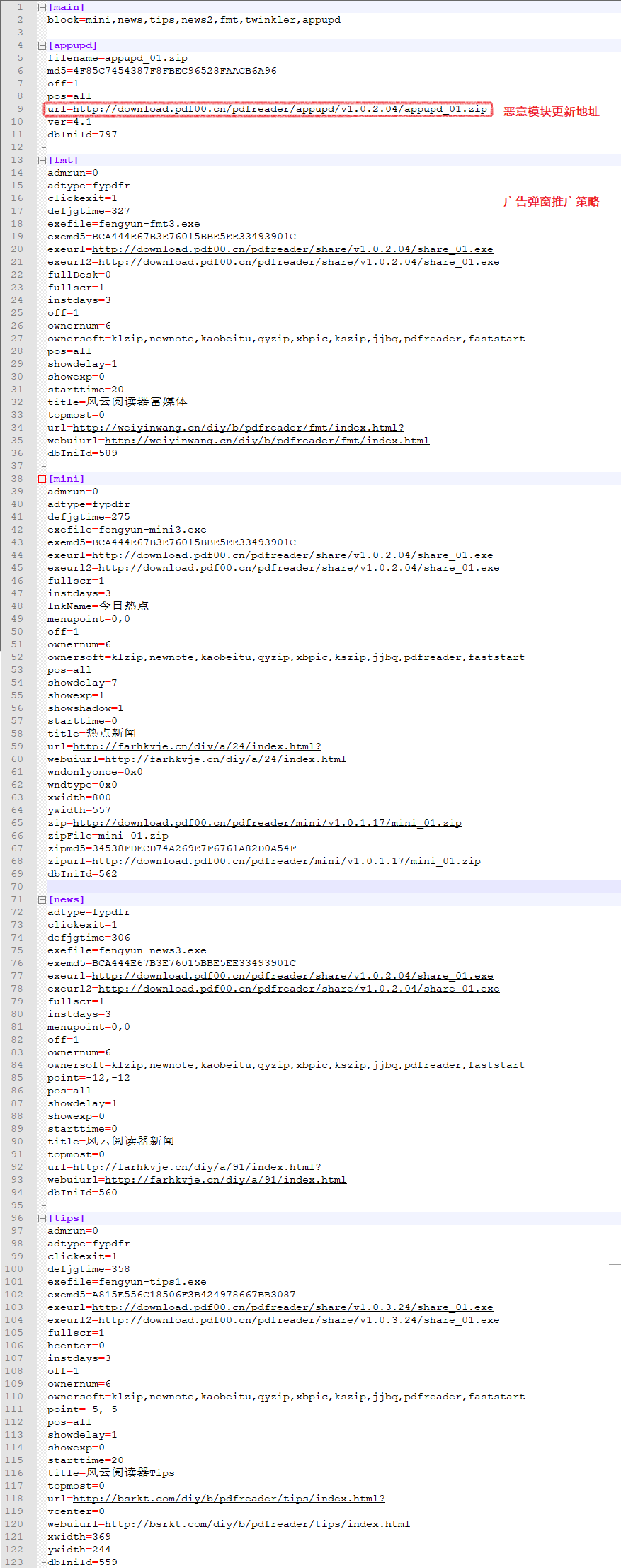

被投放的commander恶意程序,与此前火绒发布报告中所描述的流氓推广功能基本相同,都会下发执行广告弹窗模块,并且可以对commander恶意程序进行实时更新。恶意云控配置,如下图所示:

广告弹窗推广策略

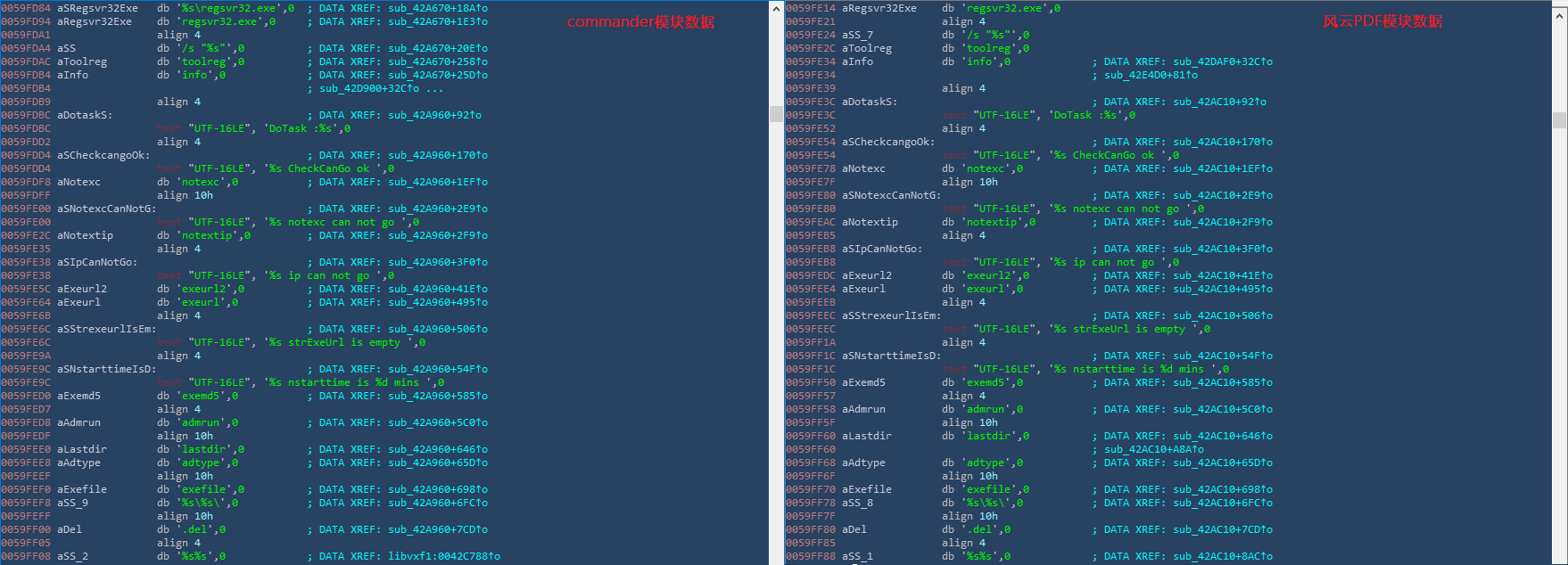

以风云PDF进行举例,与commander模块数据对比,如下图所示:

同源模块数据

风云PDF和高效截图软件下发的广告弹窗内容(易引起不适的广告内容已过滤),如下图所示:

广告弹窗

广告弹窗

二、 附录

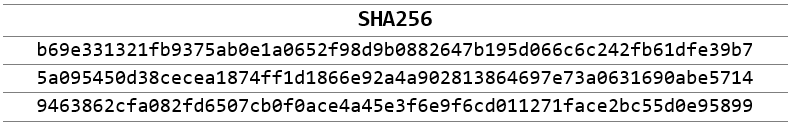

病毒hash